一、漏洞详情

近日,国内有关安全研究机构监测到,有不法分子利用微信(PC版)0day漏洞对目标单位员工发动钓鱼攻击。不法分子通过构造恶意的钓鱼链接发送给目标单位员工,当目标员工打开该链接时,将会触发漏洞,导致该员工PC被不法分子远程控制,而不法分子则进一步利用该PC作为跳板继续渗透目标单位的内网。

二、攻击流程

通过分析,此次攻击链主要实施过程如下:

1、攻击者利用微信(PC版)0day构造恶意的钓鱼链接,通过微信将钓鱼链接发送给目标员工。

2、当员工打开攻击者的钓鱼链接时触发该漏洞,从而导致目标员工PC被植入攻击者制作的cobalstrike木马,木马进程为:dfsoft.exe,同时创建了名为dotnet_v4.3的系统服务。

3、随后,攻击者进一步在c:\\ProgramData\目录下放置TxPortMap.exe 扫描工具并利用该工具扫描目标单位内网。

通过验证,此次攻击技术特征如下:

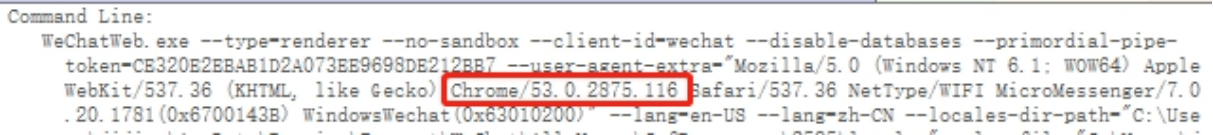

通过微信点击URL链接,过程中会调用微信内置浏览器(chrome内核,并开启了--no-sandbox参数)加载远程js代码并执行,等针对chrome漏洞利用的js代码成功执行后,shellcode将启动远控进程,最终获取该PC当前用户权限。

由于存在漏洞版本的微信内置浏览器沙箱(开启了--no-sandbox参数)关闭,漏洞利用难度降低,影响较大,请及时更新到新版微信,如下图:

已验证该0day漏洞可利用性:

经验证用户只要点击一次链接就可以被完全控制。

三、预防方案

1、通知员工加强安全意识,尽量避免在微信(PC版)点击可疑链接。

2、目前微信已修复此漏洞并发布了更新版本,建议尽快推动员工升级微信(PC版)至最新安全版本